ในบทความนี้ขอแนะนำแนวทางเสริมความปลอดภัยให้กับ Linux โดยใช้ Linux Malware Detect (LMD) ร่วมกับ Clam AntiVirus (ClamAV) บน CentOS 7

Linux Malware Detect (LMD) เป็น open source software ที่ถูกพัฒนาเพื่อคอยสแกนหา malware สำหรับ Linux

Clam AntiVirus (ClamAV) เป็น open source antivirus สำหรับตรวจจับ trojans, malware, viruses และ software ที่เป็นอันตราย

ขั้นตอนที่ 1 – ติดตั้ง Epel repositories และ Mailx

# yum install epel-release # yum install mailx

ขั้นตอนที่ 2 – ติดตั้ง Linux Malware Detect (LMD)

LMD จะไม่มีใน CentOS หรือ Epel repository จะต้องทำการติดตั้ง package เอง

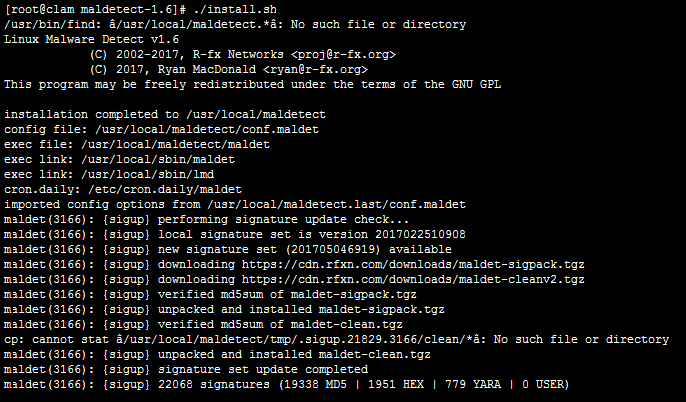

# cd /tmp # wget http://www.rfxn.com/downloads/maldetect-current.tar.gz # tar -xzvf maldetect-current.tar.gz # cd maldetect-*.* # ./install.sh

หลัง package ถูกติดตั้งเสร็จ จะแสดง Report การติดตั้ง

จากนั้นทำการ symlink binary ที่เพิ่งติดตั้งไปยัง maldet ใน /bin/

# ln -s /usr/local/maldetect/maldet /bin/maldet # hash -r

ขั้นตอนที่ 3 – การตั้งค่า Linux Malware Detect (LMD) config

Config ของ LMD จะอยู่ใน /usr/local/maldetect/ ชื่อไฟล์ conf.maldet

# cd /usr/local/maldetect/ # vi conf.maldet

ในที่นี้จะขอแนะนำเฉพาะค่าต่างๆที่สำคัญ และ จำเป็นในการตั้งค่าใช้งาน ทั้งนี้ภายใน conf.maldet จะมีคำแนะนำในการ config ค่าต่างไว้ สามารถดำเนินการตั้งค่าเองได้เพิ่มเติม

ปรับเปลี่ยนค่า option ต่างๆที่จำเป็นดังนี้

email_alert : ตั้งค่าเตือนทาง email โดยตั้งค่าเป็น 1 คือ enable การเตือนทาง email

email_alert=”1″

email_addr : ตั้งค่า email address ที่จะส่งคำเตือนมาจาก LMD

email_addr=”email@domain.com”

quarantine_hits : ตั้งค่าการทำงานเมื่อพบ malware โดยตั้งค่าเป็น 1 เป็นการ move malware ไปยัง qualentire และ ส่งคำเตือน

quarantine_hits=”1″

quarantine_clean : ตั้งค่าการ Cleaning detected malware injections โดยตั้งค่าเป็น 1 คือสั่งให้ clean detect malware ก่อน

quarantine_clean=”1″

ขั้นตอนที่ 4 – ติดตั้งและตั้งค่า Clam AntiVirus (ClamAV)

# yum install clamav clamav-scanner-systemd # ln -s /etc/clamd.d/scan.conf /etc/clamd.conf # vi /etc/clamd.d/scan.conf

ภายในไฟล์ ดำเนินการ comment

#Example

ภายในไฟล์ ดำเนินการ uncomment

LocalSocket /var/run/clamd.scan/clamd.sock

บันทึกไฟล์และ start service

# systemctl start clamd@scan # systemctl enable clamd@scan

ขั้นตอนที่ 5 – อัพเดต Clam AntiVirus (ClamAV)

# yum install clamav-update # vi /etc/freshclam.conf

ภายในไฟล์ ดำเนินการ comment

#Example

และแก้ไข config file อีกจุดหนึ่ง

# vi /etc/sysconfig/freshclam

ภายในไฟล์ ดำเนินการ comment

#FRESHCLAM_DELAY=disabled-warn

บันทึกไฟล์และทำการสั่งอัพเดตฐานข้อมูลของโปรแกรม

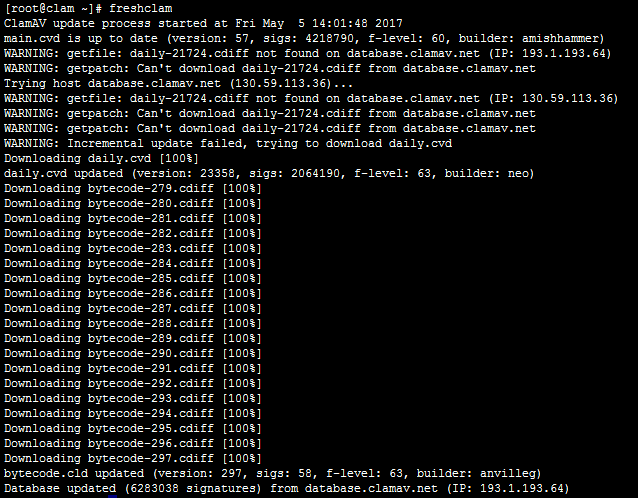

# freshclam

ขั้นตอนที่ 5 – คำสั่งแบบ manual ในการ Scan และ Update Database

คำสั่งในการดู help option

# maldet -h

สแกน directory ต่างๆ ได้ด้วยคำสั่ง

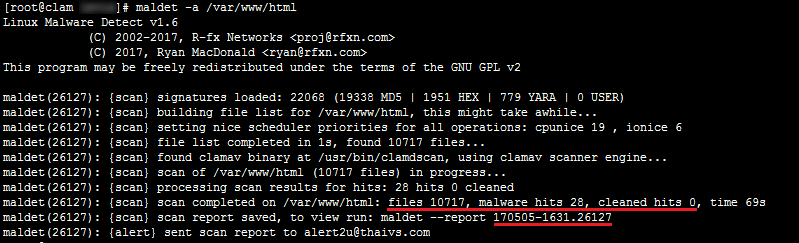

# maldet -a [directory] ; โดย option -a เป็นการสั่งให้ scan all directory & subdirectory

ตัวอย่าง : ทำการสแกนไฟล์ภายใน Server ที่ใช้งาน เห็นว่าจะพบ malware ทั้งหมด 28 อัน

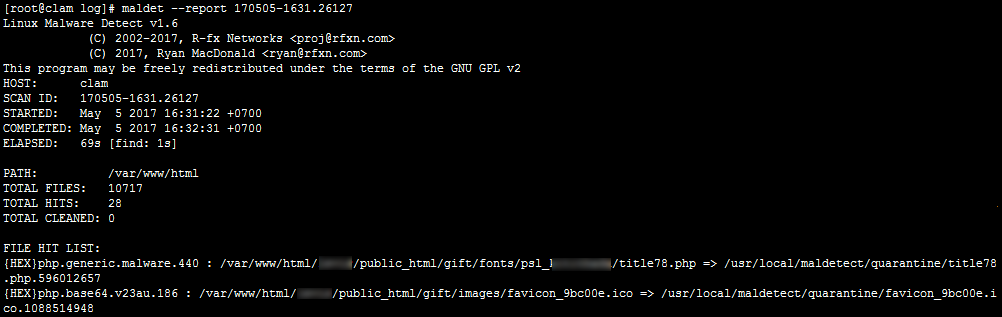

เรียกดู report ได้โดย

# maldet --report [SCANID]

คำสั่งที่ใช้ในการ update LMD

# maldet -u หรือ # maldet -d

ขั้นตอนที่ 6 – การตั้งค่า Scan และ Update Database แบบอัตโนมัติ

ในขั้นตอนการติดตั้ง LMD จะมีการตั้ง daily cronjob ให้โดยอัตโนมัติ เพื่อทำการสแกน malware และ Update LMD อัตโนมัติ

โดย daily cronjob จะถูกสร้างไว้ใน /etc/cron.daily/maldet ทั้งนี้สามารถแก้ปรับเงื่อนไขได้ภายในไฟล์ดังกล่าวนี้